Protección contra el fraude y la suplantación de identidad

| Site: | Soteria H2020 awareness training |

| Course: | Formación electrónica para la gestión de datos personales y privacidad |

| Book: | Protección contra el fraude y la suplantación de identidad |

| Printed by: | Guest user |

| Date: | Tuesday, 21 April 2026, 9:04 AM |

1. ¿Por qué es importante?

Tareas como comprar, operaciones bancarias o trámites con las autoridades se realizan cada vez con más frecuencia en línea. En el proceso, deben revelarse datos sensibles como contraseñas o datos de pago. Por ello, es importante que los usuarios puedan reconocer los intentos de fraude y protegerse adecuadamente.

Las empresas de confianza cifran el intercambio de datos y ofrecen métodos de pago seguros.

Los delincuentes con intenciones fraudulentas intentan conseguir estas contraseñas y datos de pago. Solicitan información sensible de diferentes maneras y hacen un uso indebido de ella.

Y existen otros métodos fraudulentos.

Los correos electrónicos suplantando la identidad (phishing), las ofertas gratuitas fraudulentas, las notificaciones de premios falsos, el secuestro de datos (ransomware), las estafas amorosas, las aplicaciones peligrosas, los mensajes con valor añadido y las trampas de suscripción son algunos de los tipos de fraude más comunes en Internet.

También puede encontrar información más detallada sobre los intentos de fraude actuales aquí:

https://www.incibe.es/ciudadania/tematicas/ingenieria-social-fraudes-online

https://cec.consumo.gob.es/CEC/infoGeneral/comercioOnline/fraudes.htm

2. ¿Cómo lo hago?

Hay varias cosas que puede hacer para protegerse del fraude y de la suplantación de la identidad en Internet.

- Desconfíe de las ofertas que sean inusualmente baratas. Compare precios. Averigüe qué dicen otros clientes sobre un proveedor en Internet. Si predominan las reseñas negativas o no hay reseñas sobre una tienda en línea, debería comprar en otro lugar.

- Preste atención a cualquier sello de confianza en línea o pertenencia a una asociación que aparezca en el sitio web del vendedor. Por ejemplo, Aenor (Asociación Española de Normalización y Certificación), Confianza onlineo eValor son sellos de confianza que identifican a las tiendas en línea de confianza que han sido sometidas a pruebas de calidad, facilidad de uso y seguridad.

- Evite realizar pagos por adelantado mediante transferencia bancaria. Utilice medios de pago seguros y, en el caso de las subastas, también sistemas de confianza. Para las compras a particulares, insista -si es posible- en una entrega presencial.

- Utilice contraseñas seguras: Utilice una contraseña segura para cada cuenta.

- Actualice su software: Asegúrese de que sus ordenadores y dispositivos móviles cuentan con las últimas actualizaciones de seguridad. Esto le ayudará a proteger sus equipos de virus, malware (software malicioso) y otras amenazas.

- Tenga cuidado al compartir información: Nunca facilite información personal o financiera, como números de tarjetas de crédito, números de la seguridad social o contraseñas, con personas que haya conocido en Internet o que no conozca bien.

- Utilice únicamente sitios web seguros: Asegúrese de que los sitios web que visita empiezan por "https". Esto significa que el sitio web utiliza una conexión segura y que su información se cifra mientras navega por él.

- Compruebe regularmente sus extractos bancarios y tarjetas de crédito para detectar y responder rápidamente a transacciones no autorizadas.

- Tenga cuidado con los correos electrónicos y los archivos adjuntos: No abra correos electrónicos ni archivos adjuntos de personas que no conozca.

- Desconfíe de los correos electrónicos que dicen ser de su banco o de otra empresa y le pidan que facilite información personal o que haga clic en un enlace.

- Utilice la autenticación multifactor siempre que sea posible. Esto requiere un código de seguridad adicional para acceder a sus cuentas, lo que dificulta el acceso a sus datos.

- Utilice antivirus en sus ordenadores y dispositivos móviles para detectar y eliminar malware.

- Utilice las redes WLAN (WI-FI) públicas con precaución, ya que es fácil que los delincuentes intercepten sus datos. Utilice una VPN para cifrar su conexión y proteger sus datos.

2.1. Conexión segura

Una conexión segura durante la transmisión de datos significa que los datos están protegidos mientras navega por Internet y no pueden ser interceptados ni manipulados por terceros. Una conexión segura se consigue normalmente cifrando los datos.

Existen varios métodos para establecer una conexión segura, como SSL/TLS (Capa de Puertos Seguros/Capa de Seguirdad de Transporte) para cifrar las conexiones web, VPN (Red Privada Virtual) para una conexión segura entre redes o dispositivos remotos, y SSH (Intérprete de Órdenes Seguro) para el control remoto seguro de ordenadores.

Una conexión segura es especialmente importante cuando se transmite información sensible como nombres de usuario, contraseñas, información de tarjetas de crédito u otros datos personales. Sin una conexión segura, dicha información puede ser interceptada y robada por los delicuentes.

Por lo tanto, asegúrese de que dispone de una conexión segura y verifique la autenticidad del sitio web.

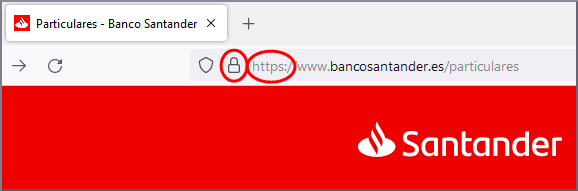

Puede reconocer una conexión segura si aparecen las siglas "https" en la dirección web.

Ejemplo de conexión segura:

Puede acceder y verificar la autenticidad del certificado del sitio web a través del icono del candado.

El certificado de un sitio web es un documento digital emitido por una autoridad de certificación de confianza que verifica la identidad del sitio web. Contiene información como el nombre del sitio web, el nombre de la autoridad de certificación emisora, el propósito del certificado y el periodo de validez del mismo. El certificado también contiene una clave pública que se utiliza para cifrar datos.

El certificado lo proporciona el sitio web y normalmente se puede comprobar su autenticidad haciendo clic en el icono del candado de la barra de direcciones del navegador. Si el certificado es válido, se establece una conexión segura y se cifran todos los datos intercambiados entre el navegador del usuario y el sitio web.

Un certificado garantiza que el sitio web que aparece es efectivamente el que se nombra en la barra de direcciones y que los datos se transmiten cifrados.

Si un usuario accede a un sitio web que no tiene un certificado válido, suele aparecer un mensaje de advertencia indicando que la conexión puede no ser segura. En este caso, los usuarios deben tener cuidado y no visitar el sitio web a menos que estén seguros de que el sitio es legítimo y que los datos que están transfiriendo no son confidenciales.

2.2. Reconocer el phishing

El phishing es una forma de ciberataque en la que los delicuentes intentan robar información confidencial, como contraseñas, números de tarjetas de crédito o datos bancarios. Esto suele hacerse a través de correos electrónicos falsos que parecen proceder de una empresa de confianza, como un banco o un servicio de mensajería, para conseguir que el destinatario haga clic en un enlace e introduzca sus datos en un sitio web falso. ¡No haga clic en eso enlaces! Si deja la flecha del ratón sobre el enlace del sitio web, podrá ver en la mayoría de los casos, que el enlace conduce a un sitio web completamente diferente.

Smishing: Esta forma de phishing utiliza un mensaje de texto (SMS) para engañar a la víctima para que haga clic en un enlace o visite un sitio web falso.

Vishing: Consiste en ponerse en contacto con la víctima por teléfono e intentar que facilite sus datos. La persona que llama suele hacerse pasar por un empleado de un banco o de otra empresa.

Ejemplos de correos electrónicos de phishing:

2.3. ¿Qué puedo hacer como víctima?

Si ha sido víctima de un ciberdelito, los siguientes pasos le ayudarán a gestionar su situación y minimizar los daños. Estos son los pasos más importantes que debería seguir.

- Notifíquelo a la policía: Informe del incidente a la policía local o a otras autoridades competentes. Proporcione toda la información pertinente, incluidos los detalles del incidente, cualquier autor conocido o actividad sospechosa.

- Guarde las pruebas: Haga capturas de pantalla, copie correos electrónicos u otras pruebas digitales que documenten el incidente. Estas pruebas pueden ser útiles para las investigaciones o acciones legales.

- Cambie sus contraseñas: Si sospecha que sus cuentas han sido comprometidas, cambie inmediatamente todas las contraseñas afectadas. Utilice contraseñas seguras y únicas y active la autenticación multifactor si está disponible.

- Notifíquelo a su banco: Si su información financiera se ve afectada, póngase inmediatamente en contacto con su banco para informarle de las actividades sospechosas en sus cuentas, para boquear las tarjetas o anular transacciones fraudulentas.

- Compruebe la actividad de su cuenta: Revise detenidamente sus extractos bancarios y las transacciones con sus tarjetas de crédito o cuentas en línea para detectar las actividades no autorizadas. Informe inmediatamente de cualquier incidente sospechoso.

- Informe del incidente a las organizaciones apropiadas: La ciberdelincuencia puede tener repercusiones en diversos ámbitos. Informe del incidente a las organizaciones apropiadas, como su proveedor de servicios de Internet, su proveedor de servicios de correo electrónico o las plataformas de medios sociales en las que esté activo.

- Compruebe la seguridad de su ordenador y de su red: Realice exhaustivos análisis de virus en sus ordenadores y otros dispositivos para detectar cualquier virus o programas dañino. Actualice sus sistemas operativos, aplicaciones y programas antivirus a las últimas versiones.

- Considere contactar con expertos: Si el incidente es grave o tiene dificultades para lidiar con los daños, contacte con expertos, como abogados, especialistas en seguridad informática u organizaciones de apoyo a las víctimas. Pueden ayudarle a hacer frente al incidente y a restablecer su seguridad.

Es importante actuar con rapidez para minimizar los daños y evitar nuevos riesgos. Cada incidente es único y los pasos exactos pueden variar en función del tipo de incidente de ciberdelincuencia.

3. Explicaciones adicionales

Este capítulo ofrece explicaciones adicionales sobre temas relacionados con el fraude en línea.

Por favor, elija el tema que desee consultar en el índice de la derecha.

3.1. Aviso legal

En España, la "Ley de Servicios de la Sociedad de la Información y de Comercio Electrónico" (LSSI-CE) regula las páginas web, especialmente aquellas con un carácter comercial, obligándolas a proporcionar cierta información legal específica con el propósito de garantizar transparencia y proteger al consumidor. A través del aviso legal de un sitio web, es posible evaluar su fiabilidad. Dicha sección debe incluir la siguiente información:

- Denominación o razón social del operador de la tienda en línea.

- Domicilio de la empresa.

- Contacto directo y correo electrónico del responsable o administrador de la tienda en línea.

- Número de registro mercantil y, si aplica, número de identificación fiscal.

- Para actividades bajo supervisión reglamentaria, información de la entidad o autoridad supervisora.

- Para operadores sujetos a normativas comerciales o profesionales, detalles de la cámara o asociación profesional a la que están adscritos.

- Grado o titulación profesional y país donde se concedió.

- Referencia a las normativas comerciales o profesionales relevantes con su respectivo enlace.

- Domicilio donde se encuentra la licencia de funcionamiento, si la empresa no está registrada en el registro mercantil.

A menudo, el enlace al aviso legal se encuentra en la parte inferior de las páginas web.

Ejemplo de el aviso legal:

3.2. Enlaces a páginas web con más información

En los siguientes enlaces encontrará información adicional sobre protección a los consumidores y ciberseguridad.

- Oficina de Seguridad del Internauta (OSI): La OSI proporciona recursos y consejos para mantener la seguridad en la web. https://usuariosteleco.mineco.gob.es/te-interesa/actualidad/Paginas/seguridad-internauta.aspx

- Instituto Nacional de Ciberseguridad (INCIBE): Se encargan de aumentar la ciberseguridad, la confianza y la protección de la información en España. https://www.incibe.es/ciudadania/tematicas/ingenieria-social-fraudes-online

- Facua - Consumidores en Acción: Una organización no gubernamental que defiende los derechos de los consumidores en España. https://www.facua.org/

3.3. Fraude en compras en línea y suplantación de identidad al comprar

Los estafadores crean falsas tiendas en línea ficticias con ofertas de productos de alta calidad a precios bajos, y tras cobrar, no envían el producto o entregan uno de calidad inferior, dejando a las víctimas sin dinero ni artículo.

Estas tiendas ficticias, diseñadas con apariencia profesional, ofrecen productos de alta calidad a precios bajos para atraer a los compradores. Usan imágenes y descripciones auténticas para generar confianza. Sin embargo, tras el pago, los clientes se quedan sin entrega o reciben productos de mala calidad o falsificados.

Algunas tiendas en línea fraudulentas solicitan a los usuarios que proporcionen información personal, como datos de tarjetas de crédito, número de la seguridad social o direcciones. Estos datos pueden ser posteriormente utilizados para cometer robos de identidad u otros fraudes.

Existen casos en los que los estafadores han alterado tiendas en línea legítimas, modificando los redireccionamientos durante el proceso de pago. Por ello, es esencial asegurarse de que el redireccionamiento al servicio de pago sea el correcto.

3.4. Estafa en las citas en línea

Las estafas en las citas en línea ocurren cuando los estafadores intentan ganarse la confianza de otros usuarios con objetivos fraudulentos. Los objetivos principales suelen ser el beneficio económico, el robo/suplantación de la identidad o la manipulación emocional. A continuación, encontrará algunos ejemplos:

- Estafas amorosa: Los estafadores, detrás de perfiles falsos, simulan enamorarse de la víctima, construyendo una relación virtual intensa. Una vez creado el lazo emocional, suelen solicitar ayuda económica alegando problemas financieros o emergencias médicas.

- Suplantación de la identidad: En algunas situaciones, los estafadores utilizan las páginas de citas para recolectar datos personales que les permiten suplantar la identidad de las víctimas y llevar a cabo actos fraudulentos.

- Catfishing: Los estafadores crean perfiles falsos, en ocasiones imitando a famosos o individuos especialmente atractivos, con la intención de engañar, recabar información o manipular emocionalmente a otros usuarios.

3.5. Sexting

El sexting se refiere al intercambio de mensajes, fotos o vídeos íntimos y sexualmente explícitos a través de Internet. Por supuesto, esto puede ser consentido entre las personas implicadas. Sin embargo, también hay casos en los que el sexting tiene consecuencias indeseables y/o punibles. Aquí encontrará algunos ejemplos:

El sexting consiste en el envío de mensajes, imágenes o videos de carácter íntimo y explícitamente sexual por medios electrónicos. Aunque puede ser una práctica consentida entre las partes involucradas, en ocasiones puede llevar a situaciones problemáticas y, en determinados contextos, llegar a ser penalmente sancionado. A continuación, se presentan algunos ejemplos de estas circunstancias:

- La sextorsión: Los estafadores pueden utilizar los mensajes o fotos de sexting para chantajear a sus víctimas. Amenazan con publicar el contenido íntimo o enviarlo a amigos y familiares a menos que la víctima pague dinero o acceda a sus demandas.

- Difusión sin consentimiento: En algunos casos, la persona que ha participado en el sexting comparte el contenido íntimo recibido sin el consentimiento de la otra persona. Esto puede dar lugar a situaciones embarazosas o perjudiciales y violar la intimidad y el bienestar de la persona implicada.

Esta difusión está penada por la ley, al igual que la difusión de contenidos explícitos de menores.

Es vital ser consciente de los riesgos asociados al sexting. Una vez se comparte contenido en la red, se pierde todo control sobre él.